Por John Maddison | 10 de septiembre de 2018

Las organizaciones están acelerando la adopción de estrategias de desarrollo ágiles a medida que responden a las demandas de los nuevos requisitos del mercado digital. La necesidad de actualizar y refinar continuamente las aplicaciones de los usuarios finales, el desarrollo de herramientas internas para extraer de manera más efectiva información crítica en entornos Big Data, especialmente aquellos que abarcan múltiples ecosistemas de red, y la rápida adopción de nuevas tecnologías, como IoT o Los dispositivos basados en OT han generado un enfoque más flexible e iterativo para el desarrollo de software y hardware.

Este enfoque presenta un desafío crítico desde una perspectiva de seguridad. Las aplicaciones y otras soluciones que tienen acceso a recursos críticos están en constante cambio, a menudo se actualizan cada 2 o 4 semanas. La velocidad a la que las organizaciones están introduciendo estas actualizaciones, especialmente las que los equipos de ingeniería independientes a veces implementan de forma aislada, aumenta el potencial para la introducción de vulnerabilidades críticas. Desafortunadamente, pocas organizaciones han implementado un proceso paralelo de pruebas y validación para proporcionar un análisis exhaustivo y continuo para detectar y eliminar esas vulnerabilidades.

Este enfoque es especialmente preocupante ya que los equipos de desarrollo agregan cada vez más automatización a estas soluciones. La aplicación continua de actualizaciones en un entorno de producción complejo que, en sí mismo, se somete a una implementación regular y la realineación de recursos debido a la transformación digital hace que las pruebas y la validación sean cada vez más difíciles. Automatizar los procesos críticos además de eso agrega una capa de complejidad que puede ser virtualmente imposible de asegurar.

Irónicamente, una defensa no intencional contra este tipo de vulnerabilidades es la velocidad a la que las organizaciones introducen el cambio. Las ventanas de vulnerabilidad se pueden medir en solo semanas o días. Sin embargo, los cibercriminales están respondiendoa esto agregando automatización a su malware para monitorear constantemente y enfocarse en esas vulnerabilidades. Además de cosas como la detección de evasión, las últimas amenazas también tienen una amplia variedad de vulnerabilidades disponibles que se pueden actualizar automáticamente utilizando comunicaciones bidireccionales entre el ataque y un controlador. A medida que estas herramientas implementen cada vez más la automatización, los controladores tradicionales basados en humanos que actualmente necesitan dirigir cada fase de un ataque manualmente serán reemplazados por sistemas cada vez más inteligentes que pueden recopilar inteligencia en tiempo real de los objetivos y luego proporcionar actualizaciones al malware para explotar vulnerabilidades recientemente descubiertas casi en tiempo real.

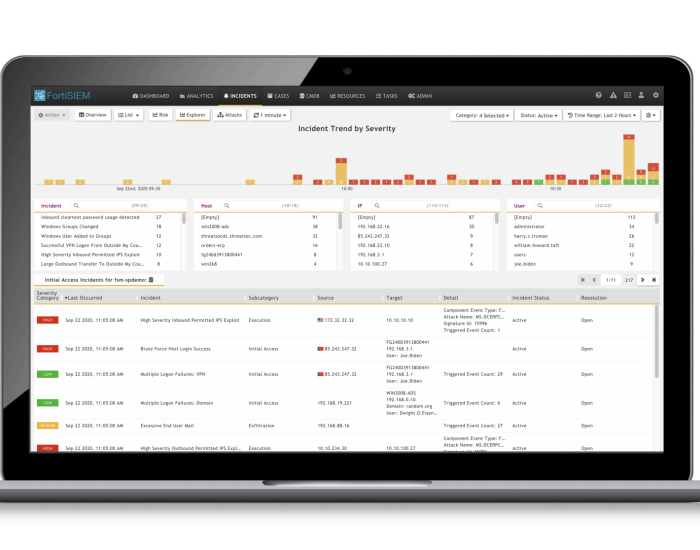

Para abordar estos desafíos, los equipos de seguridad también necesitan adoptar un enfoque más ágil que les permita no solo ver y defenderse de los ataques, sino también predecir dónde es más probable que ocurran los ataques. Este tipo de estrategia de seguridad inteligente basada en iteraciones requiere una infraestructura de seguridad defensiva y basada en la prevención que pueda establecer una línea base de comportamiento normal y luego monitorear continuamente ese entorno para detectar e inspeccionar el cambio, independientemente de dónde ocurra.

Este enfoque no se puede lograr utilizando soluciones de seguridad tradicionales basadas en puntos que funcionan casi en aislamiento. Requiere una estrategia integral integrada que abarque todos los ecosistemas, incluidos los dispositivos de extremo extremo y de IoT altamente móviles, las oficinas remotas conectadas a través de SD-WAN y los entornos de múltiples nubes que comprenden tanto infraestructura como soluciones basadas en servicios. Este enfoque integrado y basado en el tejido es esencial si los equipos de seguridad desean poder rastrear y monitorear las aplicaciones y servicios en evolución a medida que se extienden a través de los usuarios, dispositivos y segmentos de red. Es un requisito esencial para cualquier análisis integral basado en el comportamiento que tenga alguna posibilidad de detectar y responder a las nuevas amenazas que la organización puede estar introduciendo inadvertidamente a través de estrategias modernas de desarrollo e implementación.

Un tejido de seguridad integrado y automáticamente reactivo es también la base de la próxima generación de soluciones de seguridad basadas en la intención que puede combatir la comunidad de desarrollo de malware cada vez más sofisticada de hoy en día. Los ciberdelincuentes ya han adoptado una estrategia ágil que les permite seleccionar y conectar exploits y herramientas que están siendo desarrollados por diferentes equipos y que están disponibles en el mercado de las redes oscuras. El cibercrimen no solo es un servicio disponible para el atacante menos sofisticado, sino que los delincuentes más avanzados están creando crimeware flexible y adaptable, como VPNFilter u Hide ‘N Seek, que pueden actualizarse automáticamente con nuevos exploits y toolkits a medida que estén disponibles. Y pueden operar de manera mucho más eficiente que sus objetivos ya que no están obligados por la misma necesidad de identificar y cerrar vulnerabilidades

Para lograr esto, los equipos de seguridad deben construir seguridad basada en Identidad alrededor de varios pilares esenciales. Esto comienza con la segmentación dinámica para aislar recursos y detectar malware que se mueve lateralmente a través de una red distribuida. A continuación, el control de acceso avanzado no solo debe vincularse a los usuarios y dispositivos, sino también a las aplicaciones. Y también debe combinarse con un componente basado en confianza que puede revocar el acceso de inmediato cuando ocurren comportamientos inapropiados o inesperados. Por supuesto, esto depende de análisis en tiempo real que no solo pueden ver y monitorear todos los dispositivos y comportamientos a través de la red distribuida, sino que también pueden recopilar y correlacionar esos datos en un único sistema centralizado. Y, por último, requiere la capacidad de imponer acciones coordinadas en tiempo real contra cualquier anomalía.

Este tipo de respuesta automatizada necesita ir más allá de la capacidad de las soluciones NGFW de hoy para cerrar un puerto o cerrar una corriente de tráfico. En los entornos digitales de hoy en día, tales acciones pueden tener importantes consecuencias no deseadas. En su lugar, las soluciones de seguridad y redes deben ser capaces de coordinar una respuesta que también puede incluir una segmentación dinámica de una parte de la red, aislar y poner en cuarentena dispositivos no autorizados, desviar el tráfico de recursos críticos o críticos e imponer protocolos de supervisión e intervención de forma automática que son conscientes de las implicaciones de cualquier acción que puedan tomar.

Finalmente, un enfoque basado en la tela no puede ser estático. Al igual que el software ágil y la infraestructura que protege, un marco de seguridad integrado debe ser capaz de adaptarse a medida que la infraestructura que está protegiendo evoluciona dinámicamente. A medida que las organizaciones implementan nuevas soluciones basadas en la nube, expanden su entorno distribuido a través de la implementación de la conectividad SD-WAN y comienzan a interconectarse con entornos externos, como las infraestructuras públicas, la seguridad debe poder adaptarse automáticamente. Esto requiere construir una estrategia de seguridad en torno a los estándares abiertos, la interoperabilidad y las soluciones diseñadas para ejecutarse de manera consistente y sin problemas en múltiples ecosistemas de red, ya sean físicos o virtuales, y locales o remotos.

La transformación digital no solo afecta a las redes. El software ágil y el desarrollo de aplicaciones agregan una capa de abstracción y complejidad que las herramientas de seguridad modernas simplemente no pueden asegurar, y que los ciberdelincuentes han demostrado estar más que dispuestos y en condiciones de explotar. Requiere un replanteamiento radical de cómo y dónde se implementa la seguridad, incluida la integración profunda y la adaptabilidad y respuesta automatizadas, junto con una conciencia de las implicaciones de cualquier acción de seguridad para que la protección no interrumpa la inmediatez que requiere el mercado digital de hoy en día.